sinopse: O consumo excessivo e injusto é intrínseco í lógica capitalista. Leitura do texto da entrevista especial do Instituto Humanitas Unisinos com Silvia Ribeiro – http://www.unisinos.br/_ihu/index.php?option=com_noticias&Itemid=18&task=detalhe&id=18754

palavras-chave: transgênicos, capitalismo, indústria alimentícia, alimentação, exploração, terra, multinacionais, ativismo, mobilização, denúncia.

desobedi�ªncia

Manual prático imagético de como colorir FORA da linha

desenho encontrado nos arredores do 8|8.

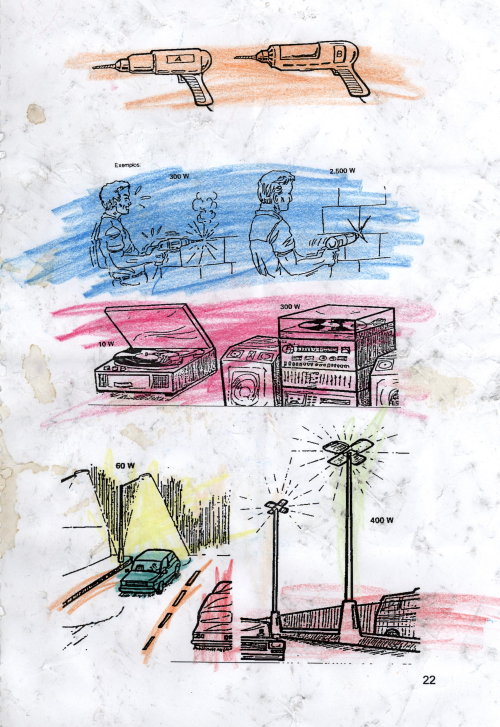

a) sugestão de treinamento: temas tecnológicos.

.

Licença

A exibição, citação e a divulgação desta frase deverá ater-se a finalidades perigosas.

como falsificar assinaturas

Tipos de Falsificações

A falsificação é um tipo de fraude documental, que se subdivide nos tipos elencados a seguir:

1. Falsificação sem Imitação

A falsificação sem imitação, é a reprodução de assinatura, sem se procurar dar a forma da legítima, que se desconhece.

É o processo de falsificação usado por falsários eventuais ou primários.

2. Falsificação de Memória

A falsificação de memória é aquela em que o falsário, estando familiarizado com a assinatura de sua vítima, procura reproduzi-la sem ver o modelo, valendo-se da memória.

Neste tipo, o falsário, guarda de memória os gestos mais aparentes da assinatura que vai reproduzir, como as letras iniciais, maiúsculas, as cetras – traços ornamentais que arrematam as assinaturas – , mas não memorizam o conjunto todo.

O traçado dessas falsificações é híbrido, há traços morosos, aqueles que estão sendo reproduzidos pela memória e outros mais rápidos, que são resultantes da própria escrita do falsário.

3. Falsificação por Imitação Servil

A falsificação por imitação servil é o mais pobre dos processos: o falsário, fiel a um modelo, o reproduz no documento que está forjando.

A tarefa de copiar um lançamento não é fácil. Depois de cada gesto produzido, o falsário é obrigado a parar e olhar o modelo, voltando a fazer outro trecho do lançamento.

Como conseqüência desse fato, além do lançamento ficar moroso, arrastado, apresenta paradas do instrumento escrevente em sítios que no modelo não ocorrem. Para realizar alguns movimentos o falsário vacila, resultando um traço hesitante e trêmulo.

A comparação do produto de uma imitação servil com a assinatura legitima mostra flagrante diferença na qualidade do traçado e tal discrepância dos elementos genéticos.

4. Falsificação Exercitada

Este é o tipo mais perigoso e difícil de falsificação. O falsário se apossa de um modelo autêntico e, depois de cuidadoso treino o reproduz. Dependendo da habilidade do falsário ele consegue um lançamento mais ou menos veloz. O confronto de uma falsificação exercitada com o modelo mostra relativa coincidência na qualidade do traço, mas discrepâncias nos elementos genéticos. Quanto aos elementos formais, pode haver certas semelhanças, sobre tudo nos gestos mais aparentes.

Cabe salientar que, alguns fatos gráficos que, embora possam parecer ao leigo indicadores de falsidade , informam justamente o contrario, dentre os mais comuns são: a utilização de instrumento gráfico defeituoso – o falsário procura munir-se de instrumentos gráficos em boas condições, que não lhe dificultem a delicada tarefa de imitar grafismos estranhos. Assim , quando os defeitos derivam das condições precárias do instrumento, grande será a probabilidade da escrita ser autêntica; tintas relativamente apagadas, ou muito pastosas – o falsificador não gosta de chamar a atenção sobre seu trabalho. Por isso, busca imprimir aspecto normal í escrita, não reclamando para ela esforço maior de leitura; instrumento gráfico e tintas extravagantes – o emprego de tinta vermelha, ou de lápis, não se justifica em alguns documentos. Sua utilização revela descuido, quase inadmissível no trabalho de um falsário; borrões e borraduras – são praticamente inadmissíveis em um trabalho fraudulento, revela incúria incomum no falsário; retoques ostensivos, recoberturas descuidadas – se esses adendos são necessários, constituem, em regra, índices de autenticidade. Se desnecessários, podem aparecer no caso de simulação de falso, de qualquer maneira, fogem das características do trabalho do falsário, no qual, como já se esclareceu, predomina o espirito de não chamar a atenção, ou o de mascarar a fraude, quanto possível; repetição inútil da firma – não havendo necessidade, dificilmente esse trabalho seria executado pelo falsificador; indicações como cruzetas ou ponto do lugar onde assinar – em regra, o falsário sabe bem onde assinar, sem precisar de indicação; firmas em lugares impróprios – o falsificador normalmente sabe onde apor as assinaturas, não colocando-as em pontos inadequados.

http://br.geocities.com/marciobasilio/Falsificacoes.html

há ainda:

Há cinco tipos de falsificações de assinaturas, de acordo com o Instituto de Criminalística do Paraná: aleatória, simples, auto – falsificações, servil e falsificações habilidosas ( Murshed, 1995).

* Falsificação aleatória: são caracterizadas por ter uma forma gráfica e linhas totalmente diferentes com relação í assinatura original de algum escritor. Neste tipo de falsificação, o falsificador não se preocupa com o nome, propriamente dito, desenho e/ou formato da assinatura, nem mesmo se o nome é o mesmo. A Figura 2.1 apresenta um exemplo de falsificação aleatória.

* Falsificação simples: o falsificador escreve o nome da pessoa de quem ele vai falsificar a assinatura, porém não se preocupa em imitar o desenho e/ou formato da mesma, ou seja, a falsificação foi feita a partir do conhecimento do nome do escritor que terá sua assinatura falsificada. Muitas vezes este tipo de falsificação é considerada como aleatória.

* Auto – falsificação: este é o tipo de falsificação feita pela própria pessoa, com o intuito de negar sua veracidade.

* Falsificação servil: semelhante í falsificação simples, porém com o falsificador olhando a imagem da assinatura que ele vai falsificar. Esta falsificação é feita traço a traço, o que traz linhas de má qualidade.

* Falsificação habilidosa: é aquela em que o falsificador consegue imitar de modo muito semelhante a assinatura original.

Como Abrir uma Porta Usando um Cartão de Crédito

Algum dia, vai acontecer… Fique Clamo…

É natural estar irritado ou nervoso, mas isto não vai ajudar, e certamente não vai fazer você chutar melhor.

Seja humilde, entenda que você não tem o controle da situação

* Se você achar que pode precisar usar esta habilidade em algum momento, pratique em alvos seguros e fáceis primeiro. Isto vai lhe ajudar a firmar seu golpe, e a golpear sem se machucar.

* Pode ajudar exalar com vontade ou até gritar ao acertar o chute. Isto pode parecer bobo, mas realmente ajuda a concentrar mais força. Um “UH” alto ou algo parecido vai ajudar a concentrar-se no momento do impacto.

* Se tiver alguma prática com o chute lateral, você pode acertar com mais força ao dar um pequeno pulinho antes de chutar. Não salte no ar – simplesmente jogue seu outro pé em direção da porta e pule antes de encostar. Não faça isto sem antes avaliar a distância, pois é mais fácil cair se fizer da maneira errada.

– puts!!! O cara vai perceber que alguém veio aqui quando ele chegar e perceber que a porta esta destrancada!!

Funciona mesmo, testei com 3 cadeados diferentes aqui em casa.

Viva a tecnologia.

Aprenda você também.

Isso é a “ferramenta” que vamos copiar com a lata de aluminio.

http://i4.photobucket.com/albums/y116/mborges/shim1.jpg

http://i4.photobucket.com/albums/y116/mborges/shim2.jpg

http://i4.photobucket.com/albums/y116/mborges/shim3.jpg

http://i4.photobucket.com/albums/y116/mborges/shim4.jpg

Material nescessario para reproduzir o abridar de cadeado:

http://i4.photobucket.com/albums/y116/mborges/01.jpg

Abra a lata (literalmente) usando uma tesoura ou algo semelhante, e pegue somente a parte do meio (onde fica escrito coca, kaiser, kuat, etc..) corte no tamanha adequado. (varia de acordo com o cadeado)

http://i4.photobucket.com/albums/y116/mborges/02.jpg

http://i4.photobucket.com/albums/y116/mborges/03.jpg

http://i4.photobucket.com/albums/y116/mborges/04.jpg

Faca essas divisoes para ter uma nocao de tamanho.

http://i4.photobucket.com/albums/y116/mborges/05.gif

Faca o mesmo na lata e divida ao meio (pontilhando, fazendo traco do jeito que quizer)

http://i4.photobucket.com/albums/y116/mborges/06.jpg

Faça um “M” (a parte do meio do “M” será onde vai entrar no cadeado, manerem no tamanho)

http://i4.photobucket.com/albums/y116/mborges/07.jpg

Corte:

http://i4.photobucket.com/albums/y116/mborges/08.jpg

Dobre uma vez para as laterais nao quebrarem.

http://i4.photobucket.com/albums/y116/mborges/10.jpg

Dobre de novo pra ficar biito.

http://i4.photobucket.com/albums/y116/mborges/11.jpg

http://i4.photobucket.com/albums/y116/mborges/12.jpg

Voalá, aqui está sua replica.

http://i4.photobucket.com/albums/y116/mborges/13.jpg

http://i4.photobucket.com/albums/y116/mborges/14.jpg

http://i4.photobucket.com/albums/y116/mborges/15.jpg

http://i4.photobucket.com/albums/y116/mborges/16.jpg

Encaixe em um cadeado visando a parte dele que abre.

http://i4.photobucket.com/albums/y116/mborges/17.jpg

force um pouquinho e pronto, o cadeado abrira.

http://i4.photobucket.com/albums/y116/mborges/18.jpg

http://i4.photobucket.com/albums/y116/mborges/19.jpg

Em muitos casos, os bandidos deixam a vítima trancada no porta-malas do carro, para que possam escapar sem problemas. Aprender a abrir o porta-malas pelo lado de dentro pode ser de grande valia nessas horas.

COMO ARROMBAR UM COFRE

…

|

Neste artigo, examinaremos os fundamentos desta rara habilidade e mostraremos os detalhes do arrombamento de cofre.

Apesar do design testado e aprovado do cofre, ele contém um ponto fraco fundamental: todo cofre deve ser acessível a um chaveiro ou outro profissional no caso de mal funcionamento ou travamento. Este ponto fraco é o princípio do arrombamento de cofre.

Para compreender o arrombamento de cofres, você precisa primeiro entender os mecanismos básicos usados para protegê-lo. Há uma grande variedade de tamanhos e formatos de cofres que são específicos para uso doméstico ou comercial. A maioria dos cofres se encaixa em duas categorias: cofre anti-incêndio e cofre anti-arrombamento. A construção de um cofre é específica para a função que se pretende. Dependendo das necessidades do proprietário, um cofre pode ser montado na parede, encaixado ligeiramente abaixo do piso ou simplesmente preso ao chão.

Os cofres anti-incêndio são reforçados com materiais retardantes de fogo, mas fazem pouco para realmente proteger contra invasões. O cofre anti-arrombamento característico é construído para resistir a um grande ataque. Mas devido a suas estruturas de aço reforçado e revestimento de ferro, esse cofre tende a agir como um forno, efetivamente cozinhando o conteúdo quando exposto ao calor ou chama.

O método mais popular de arrombamento de cofre é simplesmente roubar o cofre inteiro e levá-lo até algum local onde o arrombador tenha tempo e ferramentas para abrir o cofre e remover seu conteúdo. Porém, quando o design ou as circunstâncias não permitem isso, o arrombador tem que lutar com o mecanismo de trava da fechadura.

Fechaduras de combinação

A fechadura de combinação continua o método número um para manter uma porta de cofre segura. Existe uma variedade de fechaduras de combinação disponível. As fechaduras de combinação para cofres têm duas classificações: grupo 1 e grupo 2.

As fechaduras de combinação do grupo 2 são os tipos mais comuns, encontrados atualmente em residências. Elas oferecem combinações de um, dois ou três números.

As fechaduras do grupo 1 fornecem um grau mais elevado de proteção, já que oferecem combinações de até seis números. Estas fechaduras também são mais robustas e têm mais engrenagens em seu mecanismo. Isto reduz muito a probabilidade até mesmo de um profissional habilidoso arrombar o cofre.

Agora, vamos dar uma olhada no que acontece dentro de uma fechadura de combinação.

O principal recurso da trava central de um cofre de combinação é a caixa de engrenagens: um conjunto coletivo de dispositivos que funcionam juntos para “descobrir” a combinação. Apesar dos fabricantes de cofres apresentarem inúmeras variações sobre a caixa de engrenagens para deter o arrombamento, todas elas são projetadas de acordo com o mesmo princípio.

Uma caixa de engrenagens

A caixa de engrenagens abrange um botão de combinação que está anexado a um eixo. Dentro da fechadura, o eixo roda através de várias engrenagens e um came de acionamento. O número de engrenagens em uma caixa é determinado pela quantidade de números existentes em uma combinação: uma engrenagem para cada número. Quando você gira o botão, o eixo gira o came de acionamento. Anexado ao came de acionamento está o pino de acionamento. à medida que o came gira, o pino de acionamento faz contato com uma pequena saliência na engrenagem adjunta chamada de pêndulo da engrenagem.

Cada engrenagem tem um pêndulo em cada uma de suas laterais. O pino de acionamento gira a primeira engrenagem até que ela faça contato com a engrenagem adjacente. Isto continua até que todas as engrenagens estejam girando. Isso é conhecido como engate das engrenagens. Cada engrenagem no eixo tem um entalhe. Quando a combinação certa é discada, todas as engrenagens e seus entalhes se alinham perfeitamente.

Logo acima das engrenagens está a proteção. A proteção é uma pequena barra de metal anexada a uma alavanca. A proteção evita que a porta do cofre seja aberta sem que a combinação seja discada. Ela faz isto permanecendo sobre as engrenagens e bloqueando o caminho do pino que prende a porta do cofre.

Quando todas as engrenagens se alinham, seus entalhes também se alinham para formar uma abertura. A proteção cai nesta abertura com a força de seu próprio peso. Sem a proteção, o pino pode deslizar livremente e o cofre pode ser aberto.

Quando todas as engrenagens da caixa de engrenagens estão nas posições corretas, seus entalhes se alinham para formar uma abertura. Com a força de seu próprio peso, a proteção cai dentro da abertura, permitindo que o cofre seja aberto.

Apesar deste design ser relativamente simples, ele é poderoso em sua simplicidade. O projeto da caixa de engrenagens tem sido usado por quase 100 anos e permanece difícil de ser superado até mesmo pelos mais habilidosos arrombadores de cofre. Mas ele não é infalível. Nas próximas seções, veremos as várias maneiras pelas quais os arrombadores de cofres desafiam esse projeto.

Comece pelo simples

A maneira mais fácil de abrir um cofre é saber a combinação. Apesar disso parecer extremamente óbvio, conhecer a combinação é a maneira mais comum pela qual os arrombadores abrem os cofres. Mas eles estão realmente arrombando o cofre se conhecem a combinação? De uma certa forma, sim. A dedução da combinação é o primeiro passo para um arrombador tentar abrir um cofre.

Todos os cofres são enviados pelo fabricante com combinações de teste. O ideal é o proprietário zerar a combinação de teste após a compra. Isto não acontece com a freqüência que você pode imaginar. Muitos proprietários de cofre simplesmente compram e usam a combinação de teste, o que torna seus cofres uma presa fácil para os arrombadores. As combinações de teste da maioria dos cofres são um padrão da indústria, amplamente conhecidas tanto por chaveiros quanto por arrombadores de cofres. Se isso significa não ter que usar métodos mais complicados para abrir o cofre, os poucos segundos gastos com o teste de algumas das combinações de teste mais comuns economizam bastante tempo do arrombador.

O tempo é o inimigo número um dos arrombadores de cofre. Com isso em mente, descobrir a combinação é o outro método preferido de arrombamento. Além das combinações de teste, os arrombadores podem fuçar ou pesquisar um pouco para conseguir ou adivinhar o número antes de preparar as ferramentas.

Surpreendentemente, muitas pessoas escrevem a combinação próxima ao cofre, se não no próprio cofre. Uma simples busca pelo cômodo do cofre é o suficiente para o arrombador obter os números de que precisa. Muitos proprietários rabiscam a combinação em uma parede ou a escrevem em um papelzinho qualquer.

Numerosas empresas mantêm seus cofres no que os chaveiros chamam de fechadura do dia. Discando todos os números da combinação, os usuários das empresas destravam o cofre da companhia. Mas, ao fechá-lo, não cancelam a combinação. Isso significa que alguém pode abrir o cofre simplesmente abrindo a porta ou, no máximo, inserindo o último número da combinação. Se um arrombador tiver sorte o suficiente para encontrar um cofre nestas condições, o pior que pode acontecer é ele precisar adivinhar o último número.

O arrombador de cofres profissional pesquisa bem o tipo de cofre que ele deseja arrombar e o tipo de pessoa que o utiliza. Mas quando a dedução falha, o arrombador tem que arregaçar as mangas e tentar vencer o cofre ou fechadura.

Vamos dar uma olhada em como os arrombadores fazem isso.

Manipulação da fechadura

A manipulação da fechadura requer um certo nível de perspicácia que outros métodos de arrombamento não requerem. Você deve conhecer aquela história de pegar o caminho mais fácil ou o mais difícil. Entre muitos arrombadores, a manipulação de fechadura é considerada como “o caminho mais fácil”. Isso porque a manipulação de fechadura representa o arrombamento em sua forma mais pura. Tecnicamente, a manipulação de fechadura é o processo de abrir um cofre trancado sem perfurá-lo ou danificá-lo de alguma forma. Como o nome diz, você usa a fechadura contra ela mesma para descobrir a combinação.

Esse método é ideal porque requer poucas ferramentas, e é até o momento a forma mais discreta de arrombar um cofre. Entretanto, este método requer muita paciência. O arrombador também deve possuir um claro entendimento das ações mecânicas das fechaduras nas várias formas que assumem e/ou algum conhecimento das características do proprietário do cofre.

A arte da manipulação da fechadura é baseada amplamente na abordagem científica, criada em 1940, por Harry C. Miller. Assim como ocorre no cinema, o arrombador usa o som para descobrir a combinação. Mas o que você não vê no cinema é que o arrombador precisa de mais de alguns segundos e um bom ouvido para conseguir isso.

Arrombamento de cofres no cinema

Existem dezenas de filmes que destacam a arte do arrombamento de cofre em sua ação. Eis alguns destes filmes:

- The Italian Job (Uma saída de mestre), 2003

- Safe Men (Ladrões de cofre)

- Sexy Beast

- Welcome to Collinwood (Tudo por um segredo)

- Ocean’s Eleven (Onze homens e um segredo)

- Absolute Power (Poder absoluto)

- The Score (A cartada final)

- Die Hard (Duro de matar)

- Hudson Hawk (O falcão está í solta)

- Thief

- The Master Touch

- Thunderbolt and Lightfoot (A última golpada)

Saravá capitólio

1. Redes sociais e ativistas: reprodução do modo capitalista?

Há cada vez mais discrepância entre o discurso e a realidade imediata. Já faz tempo que o capitalismo funciona num nível que está além da ideologia, da significação, do discurso. Ele precisa mobilizar toda uma máquina de produção do consenso, de produção do sentido de mundo. Toda a discussão que se territorializar dentro desse mundo de sentido criado pelo captalismo será inofensivo (do ponto de vista de criação de possibilidades de escape) e ainda contribuirá na criação de novidades para o capitalismo.

É nesse cenário que se insere um circuito profissional-terceiro-setor-estatal em que “as redes ativistas” vem se misturando. Se por um lado essas redes acreditam que é possível subverter (ou “hackear”) as estruturas institucionais para de algum modo promover mudanças sociais, por outro elas acabam sendo “hackeadas” ao oferecerem como produto o resultado do seu ativismo, justamente aquilo que foi arduamente construído com o trabalho colaborativo de muitas pessoas. Essa herança é então capitalizada pela máquina. Em troca de financiamentos ou equipamentos, os grupos acabam entregando sua história e todo seu patrimônio simbólico.

Mas não é apenas nesse nível que o sistema toma conta de tudo. Existem mecanismos que roubam, capturam as energias para alimentar uma máquina de dominação que, no plano do discurso, é aquilo que nos tem incomodado, seria o nosso inimigo se quisermos colocar nesses termos. Eles atuam em todos os níveis com o ímpeto de transformar toda a atividade humana numa quantidade de homens-hora trabalhadas voluntária ou involuntariamente no processo produtivo. E em muitos casos, de forma não remunerada, como veremos a seguir.

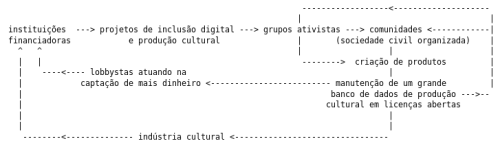

Grosso modo, analisaremos o seguinte modelo esquemático:

Para tal, ela será dividida nas seguintes partes:

* Apropriação dos grupos de ativistas pelo maquinário capitalista.

* Apropriação da sociedade civil na contribuição voluntária e não remunerada.

* O favorecimento desse modelo para a manutenção de relações individualistas.

Apesar de no início tratarmos basicamente de redes ativistas, o raciocínio será extendido para abarcar também a dita sociedade civil, conforme mostra o diagrama acima.

2. Grupos ativistas e a inclusão digital

Dentro das iniciativas voltadas í inclusão digital e í produção cultural, uma série de relações se estabeleceram como um circuito de captação de recursos através da concentração de de conteúdo construído por grupos de ativismo midiático e pela sociedade civil.

Nessas relações, ativistas se associam í iniciativa governamental ou ao terceiro setor para participarem de projetos de inclusão digital promovidos por tais instituições e que envolvem:

* O incentivo ao uso das novas tecnologias computacionais e do software livre para a produção cultural, que permitem a composição e a reprodução de conteúdo multimídia de forma simples e barata.

* A distribuição de recursos financeiros e tecnológicos para comunidades de baixa renda, uma forma de pulverização de capital, defendendo uma descentralização da produção cultural, que tradicionalmente está centrada em grandes eixos regionais e em grupos já estabelecidos que detém os canais institucionais para obtenção de verba.

* O incentivo í generosidade intelectual e í formação de redes colaborativas para alimentarem um banco de dados da produção cultural oriunda das comunidades patrocinadas pelo projeto.

No entanto, apesar do discurso inclusivo e do apelo para a mudança social, esses projetos estão muito mais próximos de cumprir uma importante função í indústria cultural e a um novo modo de produção capitalista, o que é perceptível quando passa-se a analisar o projeto a partir da cadeia produtiva na qual ele se encaixa.

A indústria cultural sempre busca a novidade e passa por um grande momento de estagnação. Bancos de dados em licenças abertas que contenham amostras da cultura dos rincões constituem material de pesquisa de certo modo gratuito para a indústria.

Como contrapartida pelo fornecimento de recursos í comunidade, esta oferece seu patrimônio cultural e sua força de trabalho para o banco de idéias da indústria do entretenimento. Para a construção desses bancos, a atuação de ativistas na aproximação de grupos sociais junto í comunidade tem sido fundamental.

O que está sendo questionado aqui não é a o vislumbramento desse campo pelos/as ativistas como alternativa de emprego, mas sim o “dote” que eles/as acabam entregando como contrapartida e o uso do mesmo como produto a ser vendido para as instituições financiadoras desse tipo de projeto. Esse dote é composto inicialmente pelo currículo da pessoa e a história dos grupos que ela participa, que serão usado como parte da propaganda destes projetos, quando estes afirmarão que tem inserção social e que contam com um staff participante de movimentos sociais.

Mas a principal componente do dote é a energia empregada pelos/as ativistas ao trabalharem nesse tipo de projeto. Por serem pessoas já engajadas na mudança social, os/as ativistas tem uma propensão a trabalhar com muito afinco com a questão da inclusão digital e com a produção cultural. Assim, compensa muito mais para um projeto governamental ou do terceiro setor empregar mão de obra ativista do que técnicos/as especializados, pois estes últimos trabalhariam somente o necessário e sem tanto envolvimento.

Assim, os grupos ativistas, quando trabalhando dentro desse maquinário, estarão entregando gratuitamente parte de suas energias para esse tipo de projeto. Energias que de outro modo estariam se canalizando para os seus próprios projetos e para a mundanaça social efetiva.

Fora isso, também há um esforço enorme para colocar ativistas funcionando junto com essa engrenagem de financiamentos e captações, o que também toma um tempo precioso desses coletivos, tempo que poderia ser usado de outra forma.

Eis a inteligência desse sistema, ele não neutraliza as forças de oposição, é mais eficiente, canaliza suas energias para sua própria re-invenção, pois enquanto os grupos estiverem pautando a colaboração (seja ela produção de software, de rádio, de encontros) pelo ritmo do capital, eles estarão perdidos em sua busca por real mudança. Enquanto os grupos acharem que precisam entrar em todos os editais, participar de todos os eventos, acompanhar todas as inovações tecnológicas do mercado, eles estarão perdidos. Ou melhor, estarão ‘achados’, estarão no lugar que interessa í máquina capitalista.

3. Sociedade civil

O envolvimento da sociedade civil – ou das “comunidades” – nessa cadeia produtiva é ainda mais assustador. A indústria da informação inventou um novo modelo produtivo, no qual a sociedade alimenta os bancos de dados gratuitamente, de forma que a energia das pessoa é fornecida de bom grado no ciclo de produção.

Nesse contexto, Web 2.0 e os atuais conceitos de redes sociais se constituem como a interface dessa apropriação energética, mas que ocorre do lado da sociedade civil não-organizada, que contribui involuntariamente na construção de bancos de dados.

O termo Web 2.0 se refere a uma série de características e práticas que possibilitam o fornecimento de conteúdo por parte dos usuários de um banco de dados.

No primeiro boom da internet, a World Wide Web permitiu que conexões entre documentos fossem estabelecidas com um mínimo esforço. Essa conexão desde cedo refletiu tanto uma relação entre assuntos e textos quanto entre pessoas. Nessa época, porém, praticamente todo o conteúdo de um sítio corporativo era fornecido por um staff especializado: jornalistas, webmasters e consultores em geral. [Detalhar mais e indicar a mudança para a Web 2.0]

É inegável a eficácia da Web 2.0 e do que os sítios de redes sociais conseguem fazer ao aproveitarem informações que todo mundo manipula em atividades banais (e que normalmente se perderiam) num grande sistema que pode ser publicamente acessado. Mas esse aproveitamento é a apropriação da energia das pessoas em micro-escala, porque a apropriação chega no clique do mouse que coloca algum texto numa tag dum sítio que está a serviço do capital.

Um exemplo para toda essa análise é o caso do Youtube, que não produz nada mas que praticou uma espécie de super-mais-valia sobre sua base de usuários, que alimentaram um banco de dados posteriormente vendido por cerca de 1,5 bilhões de dólares. O conceito de mais-valia implica a existência de algum tipo de vínculo empregatício. No caso dessa super-mais-valia, não é necessário vínculo nenhum: o trabalho (voluntário ou involuntário, mas nunca assalariado) é simplesmente roubado.

4. Necessidades personalizadas

Além disso, o capitalismo funciona da criação de necessidades. O capitalismo, ao usar redes sociais, pode criar a personalização das necessidades, produtos altamente direcionados: “reprodutibilidade técnica personalizada”, que se encaminha para captura de todos os recursos dos/as assalariados. A indústria pode começar a investir em manufaturados personalizados (linhas de montagem onde os produtos feitos em série não são necessariamente iguais entre si) e aí teremos a personalização dos produtos materiais espelhando a personalização que hoje vemos nos bens imateriais gerados automaticamente. Um protótipo disso é o RepRap, criticado por Robert Kurz em seu texto A Máquina Universal de Harry Potter.

5. O individualismo versus o coletivismo, ou o open source contra o free software

A Web 2.0 se constitui como fabricação de consenso (consenso não no sentido do conteúdo publicado, mas sim na forma de produção desse conteúdo), mesmo que as pessoas não tenham consciência disso, porque esse tipo de rede é uma forma de fazer o egoísmo das pessoas trabalhar em função de uma estrutura maior, de um banco de dados construído involuntariamente. Ou seja, você não muda as pessoas nesse processo, elas continuam morosas, sem iniciativa e preocupadas apenas em resolver seus próprios problemas, mas o trabalho delas é egoisticamente somado até construir uma falsa coletividade, que é a abundância de informação mas que não foi erguida com a idéia de ajuda mútua ou com o ideal de “ajudar a seus vizinhos/as” com o qual a Fundação do Software Livre se funda, por exemplo. O próprio individualismo na Web 2.0 surge quando as relações sociais são traçadas de pessoa pra pessoa.

Os grupos ativistas que julgam a Web 2.0 como algo que trará mudanças positivas no acesso í informação e í organização social estão enganados. É acreditar que, criando um sistema que facilite a troca de determinada informação, por si só mostre pras pessoas que elas podem se organizar de diversas maneiras e a partir disso modificar as relações sociais.

Nas redes sociais criadas pela Web 2.0 há uma falsa idéia de coletivismo. Não quer dizer todo mundo é amigo/a só porque você conhece alguém que tem não sei quem em sua lista de contatos.

Fora isso, há a questão da real mudança social que tais tecnologias promovem. São os sistemas é que devem determinar e viabilizar a organização social ou são as pessoas que devem determinar isso? Sistemas que pretendem uma dada organização social podem até funcionar, mas seria muito mais rico e representaria uma maior evolução e maturidade pras pessoas que participam se elas não precisassem de um banco de dados pra se organizar, se a organização viesse já de dentro delas.

5.1 A Geração Google e a ilusão do desenvolvimento

Geração Google: no fundo acreditam que seja possível uma relação ganha-ganha em nível mundial que resolva os problemas de todo mundo sem que nenhum conflito seja necessário, acreditam que software livre é bacana, eles são bacanas e portanto o mundo vai ser bacana com eles e vai mudar.

É a crença de que a tecnologia vai acarretar na mudança pro bem, isso até subestima a capacidade dos movimentos sociais, acreditando que inevitavelmente a tecnologia da informação vai acarretar numa melhoria geral no nível de vida das pessoas, crenças semelhantes que predominavam no mundo antes das duas guerras mundiais: muito pelo contrário, hoje os sistemas de informação estão muito mais se encaminhando para centralização e paro controle total.

Existem também uma tendência de descentralização sempre, mas a maior parte dela surge pela própria contradição do sistema: criaram um mundo de cultura de massa com uma apelação extrema para o seu consumo e no entanto restringem ao máximo a reprodução de seus produtos a fim de garantir o máximo de lucro.

Em outras palavras, hollywood produz uma pá de filme anualmente, é adepta de uma propaganda violenta mas ao mesmo tempo restringe o quanto pode as cópias dos seus filmes. O p2p é uma alternativa í distribuição hollywoodiana, mas na média continua consumindo a mesma coisa.

O desenvolvimento não segue caminhos aleatórios. Ele sempre vem acompanhado de uma carga ideológica pesada e tem uma série de forças atuando nisso, quanto maior a escala mais a parada é indentificável. Hoje no Brasil o discurso político vigente é trazer um suposto desenvolvimento para gerar empregos e aí sim atingir o bem estar social. Agora, ninguém fala de reforma agrária, imposto sobre grandes fortunas, revisão da política de concessões e licitações ou mesmo mudanças mais radicais. Quando se fala em desenvolvimento, é desenvolvimento para que? Para onde?

5.2 A questão no contexto da produção de software

Essa situação que estamos vivenciando se insere num contexto maior de como o capitalismo está adaptando o software livre em modelo de negócio, como estão bolando um sistema de produção de valor que abre mão de patentes. nesse ponto, é interessante pensarmos na diferença entre open source e free software. Qual é a diferença? Há muita confusão, né?

Se colocarmos esse debate no campo do software, a dualidade se estabelece mesmo entre o software livre e o aberto, que no fim é a discussão entre a ajuda mútua, o cooperativismo como filosofia e esse novo modelo de negócios que também mobiliza a energia de voluntários/as! Porque você abrindo o código do Java vai rolar mais feedback de usuários e desenvolvedores, gente que estará trabalhando de graça para o seu produto. Repare que é a mesma apropriação que um sítio com tecnologia web 2.0 ou um projeto de produção cultural através da informática faz com as pessoas. É ou não é sinistro?

Quando o Eric Raymond coloca como catedral a forma como o pessoal da Free Software Foundation desenvolve software livre, ele não está criticando o isolamento dos programadores ou sua falta de vontade de se relacionar com a comunidade, mas sim criticando o modo de produção de software livre dos anos 80, que foi quebrado com o advento do Linux, quando um programador mediano inaugurou um novo modo de desenvolvimento ao incorporar com sucesso e rapidamente as modificações ao seu software propostas por terceiros.

Com isso, o Raymond virou um dos papas do Open Source. Faz sentido a adoção de melhores formas de desenvolvimento de software livre, todo mundo quer coisas que funcionem, mas a questão é que o Open Source está atrás de modelos que tornem os negócios possíveis.

Não é a toa que hoje o Ubuntu está mais popular que o Debian. O Debian tem uma forma de desenvolvimento bem complexa pois precisa ser democrática e ao mesmo tempo manter um compromisso com a estabilidade e a segurança do sistema. Por outro lado, no Ubuntu rola um astronauta que decide como as coisas serão e a cambada tem que seguir. Não é top-bottom total, porque também existe a ajuda da comunidade, mas as decisões são pautadas não no processo interno do projeto, mas na vontade de fazer o Ubuntu o mais popular e usado, da mesma forma como o resto da indústria planeja os seus produtos. O Ubuntu suga tudo de bom que o Debian tem a oferecer e, apesar do Ubuntu remunerar alguns desenvolvedores do Debian e produzir software livre, a Canonical (empresa do Ubuntu) tem feito muito dinheiro com esse modelo de negócios.

Essa questão do software livre é não-trivial dependendo do ângulo de análise. Se a partirmos dos ideólogos e de suas opiniões, realmente a questão fica complexa e controversa. Porque o espectro desse monte de ideologia é realmente muito diverso. Veja por exemplo, o Lessig tem um ponto de vista mais liberal, é do Creative Commons mas ao mesmo tempo tá na diretoria da Free Software Foundation, que teoricamente é mais ativista.

Agora, se tentarmos extrair algo vendo como efetivamente ocorrem essas relações entre empresas, terceiro setor e sociedade, as coisas parecem se simplificar.

Podemos inclusive assumir inicialmente, por simplicidade, que o terceiro setor e a academia são bons, incluindo Eric Raymond, Lessig, Ronaldo Lemos, todo mundo. Vamos supor que todos sejam bem intencionados.

Aí a questão que sobra é o quanto as empresas se apropriam dessas iniciativas e o quanto de lucro isso traz pra elas.

O Java como GPL vai ajudar muito a Sun e seus executivos souberam o momento certo de abri-la. Ela lucrou muito tempo vendendo licença do Java e certamente o mundo Open Source contribuiu muito para ela abrir. Agora ela muda o modelo de negócios e também um pouco do modelo produtivo, que vai passar a receber muito mais contribuição e feedback.

Não se pode dizer que todo o grande projeto de software livre ou aberto de grande está mancomunado com o capital, mas me parece um fato que descobriram um novo modo de ganhar dinheiro e estão sim se apropriando do software para esse fim. Essas que as empresas contribuem muito pro open source, mas não é pensando na comunidade, é pensando nos consumidores. Uma coisa é criticar o produto final (o kernel, o gcc, o rpm) e outra é o modo de produção do software, quem paga e quem ganha.

Vale notar que aqui estamos analisando o modo de produção e não o produto final. O produto final pode beneficiar a comunidade e a empresa, mas a forma de produção beneficia basicamente a empresa, porque o produto final é dela (afinal, ela é a provedora do produto e da sua marca).

Hoje rola uma espécie de nova mais valia, onde as pessoas não tem nenhum vínculo empregatício com uma empresa mas mesmo assim acabam entrando no ciclo produtivo.

Se até alguns anos a participação da sociedade na linha de produção de uma empresa se limitava a um pequeno feedback da “Central de Atendimento ao Consumidor”, hoje alguém pode ajudar uma empresa sem ao menos estar ciente disso!

O capitalismo mais uma vez está conseguindo pegar aquilo que escapava a sua lógica e transformar em algo a favor da sua lógica. E a sinistrice é que nesse capitalismo abstrato que vivemos o discurso, o conceito, a imagem são muito importantes para a produção de valor. Nessa, essa geração google tem um papel muito importante, pois estão expandindo as fronteiras do capitalismo, inovando novas formas de produção de valor achando que estão abrindo novas possibilidades de mundo, ou seja, achando que estão na resistência.

O capitalismo de hoje não se impõe mais daquela maneira tosca do tempo das primeiras revoluções industriais, onde tudo ficava í s claras, onde toda a apropriação de força de trabalho ficava facilmente identificável. Hoje há todo um consenso e uma forma de apresentação que torna dificílimo o discernimento. Ninguém percebe mais a apropriação que ele faz das coisas que escapavam í sua lógica.

6. Conclusões

Este texto, em princípio, tenta ser uma crítica a duas idéias:

1. Que essa nova inclusão digital está a serviço do social; ela na verdade está a serviço do capital, basta ver quem financia esse tipo de sistema, são empresas que vivem da apropriação capitalista, não é filantropia. Falar que está a serviço da sociedade é lugar-comum no marketing moderno. Mesmo quando as iniciativas partem da esfera pública (projetos governamentais) eles também servem a esse modelo e também como uma função de tapa buraco desse modelo de sociedade ao invés de mudar as relações, até por que uma das suas caracteristicas é legitimá-las.

2. Que essas tecnologias são a chave da mudança social.

——————< -------------------- | | instituições ---> projetos de inclusão digital —> grupos ativistas —> comunidades < ------------| financiadoras e produção cultural | (sociedade civil organizada) | ^ ^ | | | | | --------> criação de produtos |

| —-< ---- lobbystas atuando na | | | captação de mais dinheiro <------------------------- manutenção de um grande | | banco de dados de produção --->—

| cultural em licenças abertas

| |

| |

——–< -------------- indústria cultural <-------------------------------- | | | | ----------------------.> fonte:

http://wiki.sarava.org/Estudos/ApropriacaoCapitalistaRedesSociais